Secure Enclave

Secure Enclave는 최신 버전의 iPhone, iPad, Mac, Apple TV, Apple Watch, HomePod 모델의 전용 보안 하위 시스템입니다.

개요

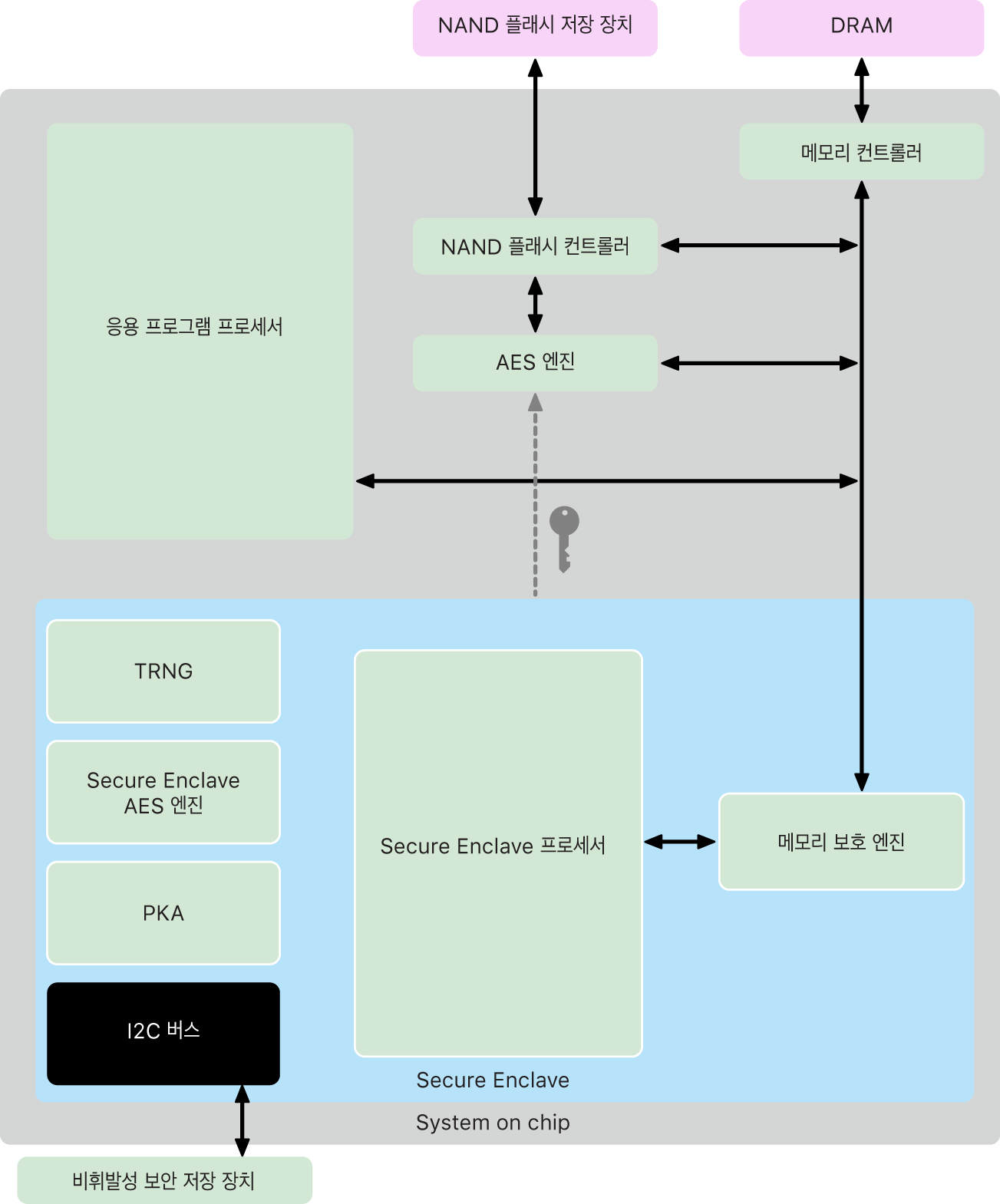

Secure Enclave는 Apple SoC(System on Chip)에 통합된 전용 보안 하위 시스템입니다. Secure Enclave는 메인 프로세서와 격리되어 추가적인 보안 계층을 제공하며, 응용 프로그램 프로세서 커널이 손상된 경우에도 민감한 사용자 데이터를 안전하게 보관하도록 설계되었습니다. 이는 하드웨어 신뢰 루트를 확립하기 위한 Boot ROM, 효율적이고 안전한 암호화 작업을 위한 AES 엔진 및 보호된 메모리 등 SoC와 동일한 설계 원리를 따릅니다. Secure Enclave는 저장 장치를 포함하지 않지만 응용 프로그램 프로세서 및 운영 체제에서 사용하는 NAND 플래시 저장 장치와는 별도로 연결된 저장 장치에 정보를 안전하게 저장하는 메커니즘이 있습니다.

Secure Enclave는 하드웨어 기능으로, 다음과 같은 대부분의 iPhone, iPad, Mac, Apple TV, Apple Watch, HomePod 모델에서 제공됩니다.

iPhone 5s 및 이후 모델

iPad Air 및 이후 모델

Apple Silicon이 탑재된 Mac 컴퓨터

Apple T1 칩 및 Touch Bar가 탑재된 MacBook Pro 컴퓨터(2016년 및 2017년)

Apple T2 보안 칩이 탑재된 Intel 기반 Mac 컴퓨터

Apple TV HD 및 이후 모델

Apple Watch Series 1 및 이후 모델

HomePod 및 HomePod mini

Secure Enclave 프로세서

Secure Enclave 프로세서는 Secure Enclave에 주요 컴퓨팅 성능을 제공합니다. 가장 강력한 분리를 제공하고자 Secure Enclave 프로세서는 Secure Enclave 전용으로만 사용됩니다. 이를 통해 공격 대상 소프트웨어와 동일한 실행 코어를 공유하는 악성 소프트웨어에 의존하는 사이드 채널 공격을 방지할 수 있습니다.

Secure Enclave 프로세서는 L4 마이크로커널의 Apple 맞춤형 버전을 실행합니다. 또한 느린 클럭 속도에서 효율적으로 작동하도록 설계되어 클럭 및 전력 공격으로부터 보호하는 데 도움이 됩니다. A11 및 S4부터 Secure Enclave 프로세서는 재전송 방지 기능, 보안 시동, 전용 난수 발생기 및 자체 AES 엔진을 갖춘 메모리 보호 엔진 및 암호화된 메모리를 포함합니다.

메모리 보호 엔진

Secure Enclave는 기기의 DRAM 메모리 전용 영역에서 작동합니다. 다중 보호 계층은 Secure Enclave에서 보호하는 메모리를 응용 프로그램 프로세서에서 분리합니다.

기기가 시동되면 Secure Enclave Boot ROM은 메모리 보호 엔진에 대한 임시 메모리 보호 키를 임의로 생성합니다. Secure Enclave가 전용 메모리 영역에 쓸 때마다 메모리 보호 엔진은 AES를 사용하여 Mac XEX(xor-encrypt-xor) 모드에서 메모리 블록을 암호화하고 메모리에 대한 CMAC(암호 기반 메시지 인증 코드) 인증 태그를 계산합니다. 메모리 보호 엔진은 암호화된 메모리와 함께 인증 태그를 저장합니다. Secure Enclave가 메모리를 읽을 때 메모리 보호 엔진은 인증 태그를 확인합니다. 인증 태그가 일치하면 메모리 보호 엔진이 메모리 블록을 암호화 해제합니다. 태그가 일치하지 않는 경우 메모리 보호 엔진은 Secure Enclave에 오류 신호를 보냅니다. 메모리 인증 오류가 발생하면 Secure Enclave는 시스템이 재시동될 때까지 요청 수락을 중단합니다.

Apple A11 및 S4 SoC부터, 메모리 보호 엔진은 Secure Enclave 메모리에 재전송 보호 기능을 추가합니다. 메모리 보호 엔진은 보안에 중요한 데이터의 재전송을 방지하기 위해 인증 태그와 함께 메모리 블록에 대한 재전송 방지 값이라고 불리는 고유한 일회성 숫자를 저장합니다. 재전송 방지 값은 CMAC 인증 태그에 대한 추가적인 트윅으로 사용됩니다. 모든 메모리 블록에 대한 재전송 방지 값은 Secure Enclave 내의 전용 SRAM에 뿌리를 둔 무결성 트리로 보호됩니다. 쓰기의 경우 메모리 보호 엔진은 재전송 방지 값 및 무결성 트리의 각 수준을 SRAM까지 업데이트합니다. 읽기의 경우 메모리 보호 엔진은 재전송 방지 값 및 무결성 트리의 각 수준을 SRAM까지 확인합니다. 재전송 방지 값 불일치는 인증 태그 불일치와 유사하게 처리됩니다.

Apple A14 및 M1 이상의 SoC에서 메모리 보호 엔진은 두 개의 임시 메모리 보호 키를 지원합니다. 첫 번째는 Secure Enclave의 비공개 데이터에 사용되며 두 번째는 Secure Neural Engine과 공유되는 데이터에 사용됩니다.

메모리 보호 엔진은 Secure Enclave에 대해 인라인으로 투명하게 작동합니다. Secure Enclave는 암호화되지 않은 일반 DRAM처럼 메모리를 읽고 쓰지만, Secure Enclave 외부의 관찰자는 암호화되고 인증된 메모리 버전만 볼 수 있습니다. 이로 인해 성능이 저하되거나 소프트웨어를 복잡하게 만들지 않고도 강력한 메모리 보호 기능이 제공됩니다.

Secure Enclave Boot ROM

Secure Enclave에는 전용 Secure Enclave Boot ROM이 포함되어 있습니다. 응용 프로그램 프로세서 Boot ROM과 마찬가지로 Secure Enclave Boot ROM은 Secure Enclave에 대해 하드웨어 신뢰 루트를 구축하는 변경 불가능 코드입니다.

시스템을 시작할 때 iBoot는 Secure Enclave에 전용 메모리 영역을 할당합니다. 메모리를 사용하기 전에 Secure Enclave Boot ROM은 메모리 보호 엔진을 초기화하여 Secure Enclave로 보호된 메모리에 대한 암호화 보호를 제공합니다.

그러면 응용 프로그램 프로세서가 Secure Enclave Boot ROM에 sepOS 이미지를 전송합니다. sepOS 이미지를 Secure Enclave로 보호된 메모리에 복사하고 나면 Secure Enclave Boot ROM은 이미지의 암호화 해시 및 서명을 확인하여 sepOS가 기기에서 실행되도록 인증되었는지 확인합니다. sepOS 이미지가 기기에서 실행되도록 올바르게 서명된 경우 Secure Enclave Boot ROM은 sepOS에 제어 권한을 넘겨줍니다. 서명이 유효하지 않은 경우 Secure Enclave Boot ROM은 다음 칩이 재설정될 때까지 Secure Enclave를 더 이상 사용할 수 없도록 합니다.

Apple A10 및 이후에 출시된 SoC에서 Secure Enclave Boot ROM은 sepOS의 해시를 이 용도로만 사용되는 레지스터에 잠급니다. 공개 키 액셀러레이터는 OS 바운드(Operating-System-Bound) 키에 이 해시를 사용합니다.

Secure Enclave 시동 모니터

Apple A13 및 이후에 출시된 SoC에서 Secure Enclave에는 시동 모니터가 포함되어 시동된 sepOS의 해시에 더 강력한 무결성을 보장합니다.

시스템을 시동할 때 Secure Enclave 프로세서의 SCIP(시스템 보조 프로세서 무결성 보호) 구성은 Secure Enclave 프로세서가 Secure Enclave Boot ROM 이외의 코드를 실행하는 것을 방지합니다. 시동 모니터는 Secure Enclave가 SCIP 구성을 직접 수정하지 못하도록 합니다. Secure Enclave Boot ROM은 로드된 sepOS의 크기 및 주소를 포함한 요청을 시동 모니터에 전송하여 로드된 sepOS를 실행할 수 있게 합니다. 시동 모니터가 요청을 받으면 Secure Enclave 프로세서를 재설정하고 로드된 sepOS를 해시한 다음, 로드된 sepOS의 실행을 허용하도록 SCIP 설정을 업데이트하고 새로 로드된 코드 내에서 실행을 시작합니다. 시스템이 계속 시동되면서 새로운 코드가 실행될 때마다 동일한 프로세스가 사용됩니다. 시동 모니터는 시동 프로세스의 실행 중인 해시를 매번 업데이트합니다. 또한, 시동 모니터는 실행 중인 해시에 중요한 보안 매개 변수를 포함합니다.

시동이 완료되면 시동 모니터가 실행 중인 해시를 종결하고 이를 공개 키 액셀러레이터로 전송하여 OS 바운드 키에 사용합니다. 이 프로세스는 Secure Enclave Boot ROM에 취약점이 있더라도 운영 체제 키 바인딩을 우회할 수 없도록 설계되었습니다.

참난수 발생기

참난수 발생기(TRNG)는 안전한 임의 데이터를 생성하는 데 사용됩니다. Secure Enclave는 임의 암호화 키, 임의 키 시드 또는 기타 엔트로피를 생성할 때마다 TRNG를 사용합니다. TRNG는 CTR_DRBG(카운터 모드에서 블록 암호를 기반으로 하는 알고리즘)로 후처리된 다수의 링 오실레이터를 기반으로 합니다.

루트 암호화 키

Secure Enclave에는 UID(고유 ID) 루트 암호화 키가 포함되어 있습니다. UID는 개별 기기마다 고유하며 기기의 다른 식별자와 관련이 없습니다.

임의로 생성된 UID는 제조 시 SoC에 결합됩니다. A9 SoC부터 UID는 제조 중 Secure Enclave TRNG에 의해 생성되며, Secure Enclave에서 완전히 실행되는 소프트웨어 프로세스를 사용하여 퓨즈에 기록됩니다. 이 프로세스는 UID가 제조 중 기기 외부에서 보이지 않도록 하기 때문에 Apple 또는 Apple의 공급업체가 접근하거나 저장하는 데 사용할 수 없습니다.

sepOS는 UID를 사용하여 기기 고유의 기밀 정보를 보호합니다. UID로 데이터를 특정 기기와 연결하여 암호화할 수 있습니다. 예를 들면, 파일 시스템을 보호하는 키 계층에 UID가 포함되어 있어 내부 SSD 저장 공간을 물리적으로 다른 기기로 옮기는 경우 해당 파일에 접근할 수 없습니다. 그 외에 보호되는 기기별 특정 기밀에는 Face ID 및 Touch ID 데이터가 포함됩니다. Mac에서는 AES 엔진에 연결된 전체 내부 저장 공간만 이 수준의 암호화를 받습니다. 예를 들어, USB로 연결된 외장 저장 장치나 Mac Pro(2019년)에 추가된 PCIe 기반 저장 공간은 이러한 방식으로 암호화되지 않습니다.

또한 Secure Enclave에는 지정된 SoC를 사용하는 모든 기기에서 공동으로 사용하는 기기 GID(그룹 ID)를 지닙니다(예 : Apple A15 SoC를 사용하는 모든 기기는 동일한 GID를 공유).

또한 UID와 GID는 JTAG(Joint Test Action Group) 또는 다른 디버그 인터페이스를 통해서는 사용할 수 없습니다.

Secure Enclave AES 엔진

Secure Enclave AES 엔진은 AES 암호에 기반한 대칭 암호화를 수행하는 데 사용되는 하드웨어 블록입니다. AES 엔진은 타이밍 및 정적 전력 분석(SPA)을 사용하여 정보 유출을 방지하도록 설계되어 있습니다. A9 SoC부터, AES 엔진에 동적 전력 분석(DPA) 대응책도 포함됩니다.

AES 엔진은 하드웨어 및 소프트웨어 키를 지원합니다. 하드웨어 키는 Secure Enclave의 UID 또는 GID에서 파생됩니다. 이러한 키는 AES 엔진 내에 있으며 sepOS 소프트웨어에서도 보이지 않도록 설계되었습니다. 소프트웨어는 하드웨어 키로 암호화 및 암호화 해제 작업을 요청할 수 있지만 키를 추출할 수는 없습니다.

Apple A10 이상 SoC에서 AES 엔진은 UID 또는 GID에서 파생된 키를 다양화하는 잠금식 시드 비트를 포함합니다. 이를 통해 기기 작동 모드에 따라 데이터 접근이 조정되도록 할 수 있습니다. 예를 들어 잠금식 시드 비트는 DFU(기기 펌웨어 업데이트) 모드에서 시동할 때 암호로 보호된 데이터에 대한 접근을 거부하는 데 사용됩니다. 자세한 내용은 암호를 참조하십시오.

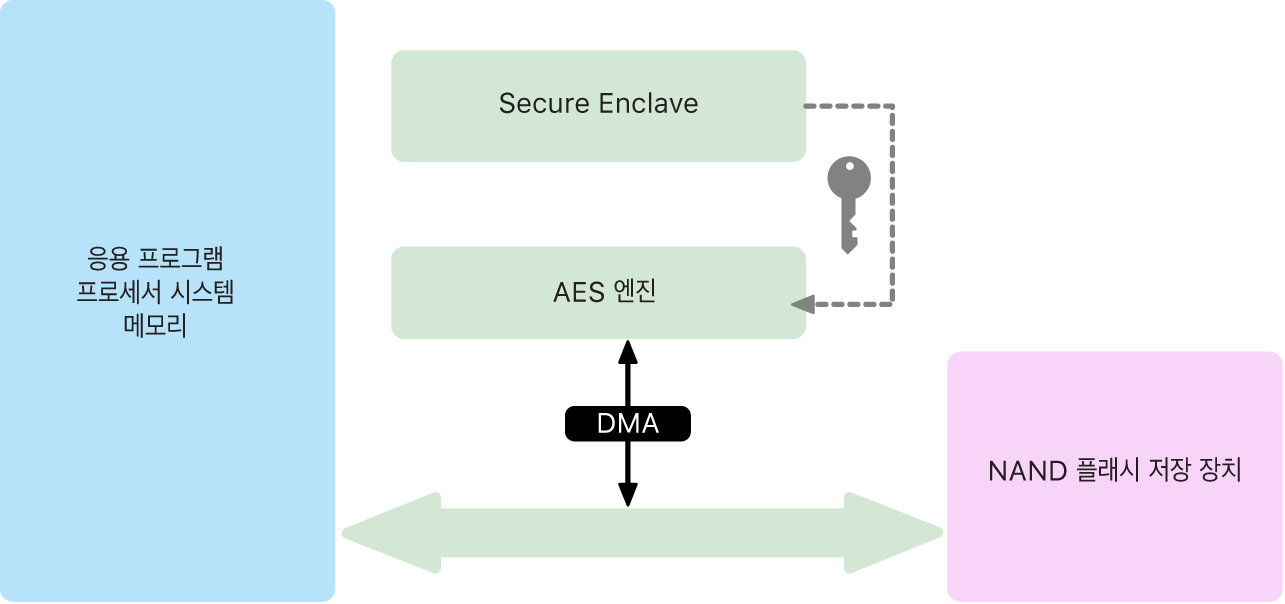

AES 엔진

Secure Enclave를 사용하는 모든 Apple 기기에는 전용 AES256 암호화 엔진(‘AES 엔진’)이 NAND(비휘발성) 플래시 저장 장치와 메인 시스템 메모리 사이의 DMA(직접 메모리 접근) 경로에 내장되어 있어 매우 효율적인 파일 암호화를 가능하게 합니다. A9 또는 이상 버전의 A 시리즈 프로세서에서 플래시 저장 장치 보조 시스템은 분리된 버스에 위치해 있으며, 이 버스는 DMA 암호화 엔진을 통해 사용자 데이터가 포함되어 있는 메모리에만 접근할 수 있습니다.

시동 시 sepOS는 TRNG를 사용하여 임시 래핑 키를 생성합니다. Secure Enclave는 전용 와이어를 통해 이 키를 AES 엔진으로 전송하여 Secure Enclave 외부의 모든 소프트웨어에서 접근하는 것을 방지합니다. 그러면 sepOS는 임시 래핑 키를 통해 응용 프로그램 프로세서 파일 시스템 드라이버에서 사용할 파일 키를 래핑할 수 있습니다. 파일 시스템 드라이버가 파일을 읽거나 쓸 때, 래핑된 키를 AES 엔진으로 전송하여 키를 래핑 해제합니다. AES 엔진은 래핑되지 않은 키를 소프트웨어에 노출하지 않습니다.

참고: AES 엔진은 Secure Enclave 및 Secure Enclave AES 엔진과는 별개의 구성 요소이지만 그 작동은 아래와 같이 Secure Enclave와 밀접하게 연결되어 있습니다.

공개 키 액셀러레이터

PKA(공개 키 액셀러레이터)는 비대칭형 암호화 작업을 수행하는 데 사용되는 하드웨어 블록입니다. PKA는 RSA 및 ECC(Elliptic Curve 암호화) 서명 및 암호화 알고리즘을 지원합니다. PKA는 타이밍, SPA 및 DPA와 같은 사이드 채널 공격을 통한 정보 유출을 방지하도록 설계되었습니다.

PKA는 소프트웨어 및 하드웨어 키를 지원합니다. 하드웨어 키는 Secure Enclave의 UID 또는 GID에서 파생됩니다. 이러한 키는 PKA 내에 있으며, sepOS 소프트웨어에서도 보이지 않도록 설계되었습니다.

A13 SoC부터, PKA 암호화 구현은 공식 검증 기법을 활용하여 수학적으로 정확하다는 사실이 입증되었습니다.

Apple A10 및 이후에 출시된 SoC에서 PKA는 SKP(봉인 키 보호)라고 하는 OS 바운드 키를 지원합니다. 이러한 키는 기기의 UID와 기기에서 실행 중인 sepOS 해시의 조합을 사용하여 생성됩니다. 해시는 Secure Enclave Boot ROM 또는 Apple A13 및 이후에 출시된 SoC의 Secure Enclave 시동 모니터에 의해 제공됩니다. 이러한 키는 특정 Apple 서비스에 요청할 때 sepOS 버전을 확인하는 데에도 사용되며, 사용자 인증 없이 시스템에 중요한 변경이 있을 경우 키 재료에 대한 접근을 방지하여 암호로 보호된 데이터의 보안을 향상시키는 데에도 사용됩니다.

비휘발성 보안 저장 장치

Secure Enclave에는 전용 비휘발성 보안 저장 장치가 탑재되어 있습니다. 비휘발성 보안 저장 장치는 전용 I2C 버스를 사용하여 Secure Enclave에 연결되므로, Secure Enclave에서만 접근할 수 있습니다. 모든 사용자 데이터 암호화 키는 Secure Enclave의 비휘발성 저장 장치에 저장된 엔트로피에 뿌리를 두고 있습니다.

A12, S4 및 이후에 출시된 SoC를 사용하는 기기의 경우, Secure Enclave가 엔트로피 저장 장치의 보안 저장 장치 구성 요소와 연결됩니다. 보안 저장 장치 구성 요소는 변경이 불가능한 ROM 코드, 하드웨어 무작위 번호 발생기, 기기별 고유 암호화 키, 암호화 엔진 및 물리적 변형 감지 기능을 사용하여 자체 설계되었습니다. Secure Enclave 및 보안 저장 장치 구성 요소는 엔트로피에 대한 단독 접근을 제공하는 암호화되고 인증된 프로토콜을 사용하여 통신합니다.

2020년 가을 이후 처음 출시된 기기에는 2세대 보안 저장 장치 구성 요소가 탑재되어 있습니다. 2세대 보안 저장 장치 구성 요소는 카운터 록박스를 추가합니다. 각 카운터 록박스는 128비트 솔트, 128비트 암호 검증자, 8비트 카운터 및 8비트 최대 시도 값을 저장합니다. 카운터 록박스로의 접근은 암호화되고 인증된 프로토콜을 통해 이루어집니다.

카운터 록박스는 암호로 보호된 사용자 데이터를 잠금 해제하는 데 필요한 엔트로피를 보관합니다. 사용자 데이터에 접근하려면 페어링된 Secure Enclave가 사용자의 암호와 Secure Enclave의 UID에서 올바른 암호 엔트로피 값을 추출해야 합니다. 페어링된 Secure Enclave 이외의 소스에서 전송된 잠금 해제 시도를 사용하여 사용자의 암호를 학습할 수 없습니다. 암호 입력 시도 횟수 제한을 초과한 경우(예: iPhone에서 10회), 암호로 보호된 데이터는 보안 저장 장치 구성 요소에 의해 완전히 지워집니다.

Secure Enclave는 카운터 록박스를 생성하기 위해 보안 저장 장치 구성 요소에 암호 엔트로피 값 및 최대 시도 값을 전송합니다. 보안 저장 장치 구성 요소는 난수 발생기를 사용하여 솔트 값을 생성합니다. 그런 다음 제공된 암호 엔트로피, 보안 저장 장치 구성 요소의 고유한 암호화 키 및 솔트 값으로부터 암호 검증자 값과 록박스 엔트로피 값을 파생합니다. 보안 저장 장치 구성 요소는 0의 카운트, 제공된 최대 시도 값, 파생된 암호 검증자 값 및 솔트 값으로 카운터 록박스를 초기화합니다. 그런 다음 보안 저장 장치 구성 요소는 생성된 록박스 엔트로피 값을 Secure Enclave로 반환합니다.

나중에 카운터 록박스에서 록박스 엔트로피 값을 검색하기 위해 Secure Enclave가 보안 저장 장치 구성 요소에 암호 엔트로피를 보냅니다. 보안 저장 장치 구성 요소는 우선 록박스의 카운터를 증가시킵니다. 증가된 카운터가 최대 시도 값을 초과하면 보안 저장 장치 구성 요소가 카운터 록박스를 완전히 지웁니다. 최대 시도 수에 도달하지 않은 경우, 보안 저장 장치 구성 요소는 카운터 록박스를 만드는 데 사용된 것과 동일한 알고리즘을 사용하여 암호 검증자 값과 록박스 엔트로피 값을 파생하려고 시도합니다. 파생된 암호 검증자 값이 저장된 암호 검증자 값과 일치하는 경우, 보안 저장 장치 구성 요소는 록박스 엔트로피 값을 Secure Enclave로 반환하고 카운터를 0으로 재설정합니다.

암호로 보호된 데이터에 접근하는 데 사용되는 키는 카운터 록박스에 저장된 엔트로피에 있습니다. 자세한 내용은 데이터 보호 개요를 참조하십시오.

비휘발성 보안 저장 장치는 Secure Enclave의 재전송 방지 서비스를 위해 사용됩니다. Secure Enclave의 재전송 방지 서비스는 재전송 방지 경계를 표시하는 이벤트를 통해 데이터를 폐기하는 데 사용됩니다. 이는 다음을 포함하지만 이에 국한되지는 않습니다.

암호 변경

Face ID 또는 Touch ID 활성화 또는 비활성화

Face ID 얼굴 또는 Touch ID 지문 추가 또는 삭제

Face ID 또는 Touch ID 재설정

Apple Pay 카드 추가 또는 삭제

모든 콘텐츠 및 설정 지우기

보안 저장 장치 구성 요소가 없는 아키텍처에서는 EEPROM(전기적으로 지울 수 있는 프로그래밍 가능 읽기 전용 메모리)을 활용하여 Secure Enclave에 보안 저장 장치 서비스를 제공합니다. 보안 저장 장치 구성 요소와 마찬가지로 EEPROM은 Secure Enclave에서만 연결 및 접근할 수 있지만 전용 하드웨어 보안 기능을 포함하지 않으며, 엔트로피(물리적 연결에서 벗어난) 또는 카운터 록박스 기능에 대한 독점 접근을 보장하지 않습니다.

보안 뉴럴 엔진

Face ID(Touch ID 제외)를 지원하는 기기에서 보안 뉴럴 엔진은 2D 이미지와 심도 맵을 사용자 얼굴의 수학적 표현으로 변환합니다.

A11부터 A13 SoC에서 보안 뉴럴 엔진은 Secure Enclave에 통합됩니다. 보안 뉴럴 엔진은 DMA(직접 메모리 접근)를 사용하여 뛰어난 성능을 제공합니다. sepOS 커널의 통제하에 IOMMU(입력/출력 메모리 관리 유닛)는 직접 접근을 인증된 메모리 영역으로 제한합니다.

A14 및 M1 제품군부터, 보안 뉴럴 엔진은 응용 프로그램 프로세서의 뉴럴 엔진에 보안 모드로 구현되었습니다. 전용 하드웨어 보안 컨트롤러가 응용 프로그램 프로세서와 Secure Enclave 작업 간을 전환하며, 전환할 때마다 뉴럴 엔진 상태를 재설정하여 Face ID 데이터를 안전하게 보호합니다. 전용 엔진에서 메모리 암호화, 인증 및 접근 제어를 적용하며, 동시에 별도의 암호화 키와 메모리 범위를 사용하여 보안 뉴럴 엔진을 인증된 메모리 영역으로 제한합니다.

전원 및 클럭 모니터

모든 전자 기기는 제한된 전압 및 주파수 포락선 내에서 작동하도록 설계됩니다. 이 범위 밖에서 작동하면 전자 장치가 오작동 할 수 있으며 보안 제어를 우회할 수 있습니다. Secure Enclave는 모니터링 회로가 있는 설계를 통해 전압과 주파수가 안전한 범위 내에 유지되도록 보장합니다. 이러한 모니터링 회로는 나머지 Secure Enclave보다 훨씬 폭넓은 작동 포락선을 갖추도록 설계되었습니다. 모니터에서 불법적인 작동점을 감지하면 Secure Enclave의 클럭은 자동으로 작동을 중단하며, 다음번에 SoC가 재설정되고 나서야 재시동됩니다.

Secure Enclave 기능 요약

참고: 2020년 가을에 처음 출시된 A12, A13, S4 및 S5 제품에는 2세대 보안 저장 장치 구성 요소가 있는 반면, SoC를 기반으로 하는 이전 제품에는 1세대 보안 저장 장치 구성 요소가 있습니다.

SoC | 메모리 보호 엔진 | 보안 저장 장치 | AES 엔진 | PKA |

|---|---|---|---|---|

A8 | 암호화 및 인증 | EEPROM | 있음 | 없음 |

A9 | 암호화 및 인증 | EEPROM | DPA 보호 | 있음 |

A10 | 암호화 및 인증 | EEPROM | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

A11 | 암호화, 인증 및 재전송 방지 | EEPROM | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

A12(2020년 가을 전 출시된 Apple 기기) | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 1세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

A12(2020년 가을 후 출시된 Apple 기기) | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 2세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

A13(2020년 가을 전 출시된 Apple 기기) | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 1세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 및 시동 모니터 |

A13(2020년 가을 후 출시된 Apple 기기) | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 2세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 및 시동 모니터 |

A14–A17 | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 2세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 및 시동 모니터 |

S3 | 암호화 및 인증 | EEPROM | DPA 보호 및 잠금식 시드 비트 | 있음 |

S4 | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 1세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

S5(2020년 가을 전 출시된 Apple 기기) | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 1세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

S5(2020년 가을 후 출시된 Apple 기기) | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 2세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

S6–S9 | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 2세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

T2 | 암호화 및 인증 | EEPROM | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 |

M1, M2, M3 | 암호화, 인증 및 재전송 방지 | 보안 저장 장치 구성 요소 2세대 | DPA 보호 및 잠금식 시드 비트 | OS 바운드 키 및 시동 모니터 |