Seguridad de las plataformas de Apple

- Te damos la bienvenida

- Introducción a la seguridad de las plataformas de Apple

-

- Descripción general de la seguridad del sistema

- Seguridad del volumen del sistema firmado

- Actualizaciones seguras de software

- Integridad del sistema operativo

- Activar las conexiones de datos de forma segura

- Verificación de los accesorios

- BlastDoor para los mensajes y el IDS

- Seguridad del modo de aislamiento

-

- Funciones de seguridad del sistema de macOS adicionales

- Protección de la integridad del sistema

- Cachés de confianza

- Seguridad del procesador de los periféricos

- Rosetta 2 en un Mac con chip de Apple

- Protecciones de acceso directo a memoria

- Extensión segura del kernel

- Seguridad de las ROM opcionales

- Seguridad del firmware de UEFI en un ordenador Mac basado en Intel

- Seguridad del sistema de watchOS

- Generación de números aleatorios

- Dispositivo de investigación de seguridad de Apple

-

- Descripción general de la encriptación y Protección de datos

- Códigos y contraseñas

-

- Descripción general de Protección de datos

- Protección de datos

- Clases de Protección de datos

- Repositorios de claves para Protección de datos

- Protección de claves en modos de arranque alternativos

- Protección de los datos de usuario ante un ataque

- Protección de clave sellada (SKP)

- La función del sistema de archivos de Apple

- Protección de datos de llavero

- Encriptación y firma digital

-

- Descripción general de la seguridad de los servicios

-

- Descripción general de la seguridad del código

- Seguridad de “Iniciar sesión con Apple”

- Contraseñas seguras automáticas

- Seguridad de “Autorrelleno de contraseñas”

- Acceso de las apps a las contraseñas guardadas

- Recomendaciones de seguridad de contraseñas

- Supervisión de contraseñas

- Envío de contraseñas

- Extensiones de proveedor de credenciales

-

- Descripción general de la seguridad de Apple Pay

- Seguridad de los componentes de Apple Pay

- Cómo protege Apple Pay las compras del usuario

- Autorización de pagos con Apple Pay

- Pago con tarjetas mediante Apple Pay

- Tarjetas sin contacto en Apple Pay

- Inhabilitar las tarjetas con Apple Pay

- Seguridad de Apple Card

- Seguridad de Apple Cash

- Tap to Pay on iPhone

- Seguridad de Apple Messages for Business

- Seguridad de FaceTime

-

- Descripción general de la seguridad de la red

- Seguridad de TLS

- Seguridad de IPv6

- Seguridad de la VPN

- Seguridad del Bluetooth

- Seguridad de la banda ultraancha en iOS

- Seguridad del inicio de sesión único

- Seguridad de AirDrop

- Seguridad de las contraseñas wifi compartidas en el iPhone y el iPad

- Seguridad del firewall en macOS

- Glosario

- Historial de actualizaciones del documento

- Copyright

Seguridad de IPv6

Todos los sistemas operativos de Apple admiten IPv6, con la implementación de varios mecanismos para proteger la privacidad de los usuarios y la estabilidad de la pila de redes. Cuando se utiliza la configuración automática de direcciones sin estado (SLAAC), las direcciones IPv6 de todas las interfaces se generan de un modo que contribuye a impedir el rastreo de dispositivos a través de las redes y al mismo tiempo permite una buena experiencia de usuario al garantizar la estabilidad de las direcciones cuando no se producen cambios en la red. El algoritmo de generación de direcciones se basa en direcciones generadas criptográficamente a partir del RFC 3972, mejorado por un modificador específico por interfaz para garantizar que incluso las distintas interfaces de la misma red acaben teniendo direcciones distintas. Además, las direcciones temporales se crean con una duración preferida de 24 horas y se usan por defecto para cualquier nueva conexión. En consonancia con la función de dirección wifi privada introducida en iOS 14, iPadOS 14 y watchOS 7, se genera una dirección local de enlace única para cada red wifi a la que se conecta un dispositivo. El SSID de la red se incorpora como un elemento adicional para la generación de direcciones, similar al parámetro Network_ID desde el RFC 7217. Este enfoque se utiliza en iOS 14, iPadOS 14 y watchOS 7.

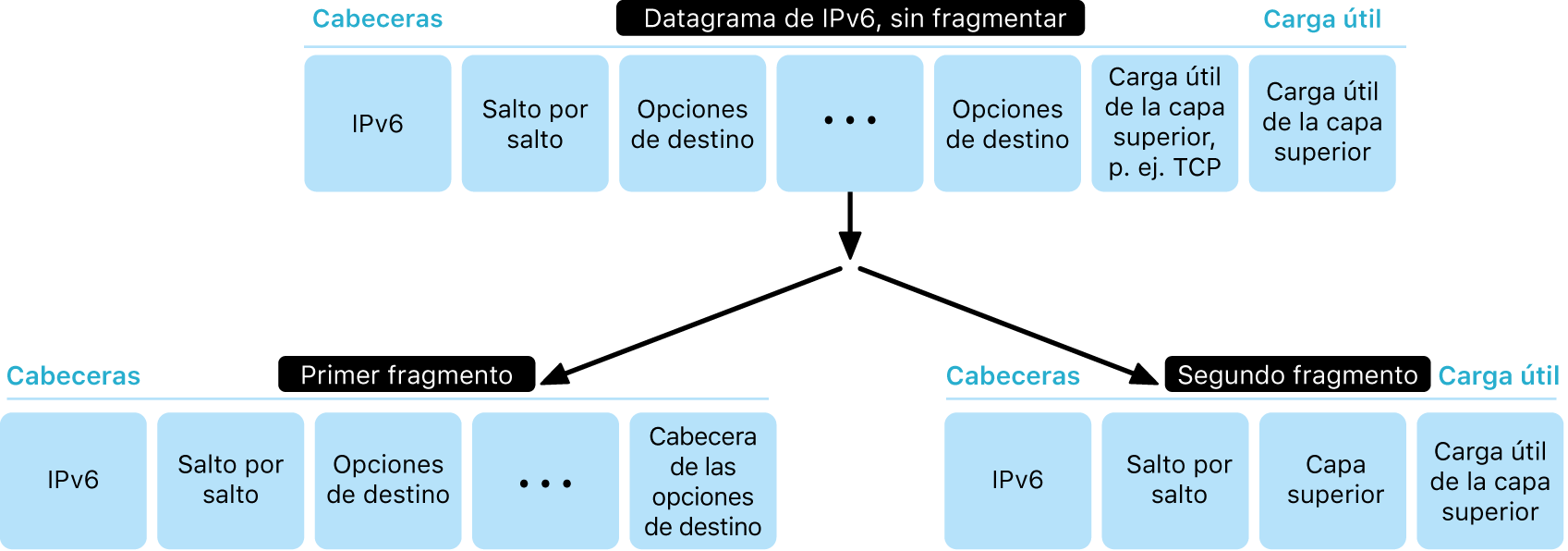

Para protegerse de los ataques basados en la fragmentación y los encabezados de extensión de IPv6, los dispositivos Apple incorporan medidas de protección especificadas en RFC 6980, RFC 7112 y RFC 8021. Entre otras medidas, se inhiben aquellos ataques en los que el encabezado de la capa superior solo puede encontrarse en el segundo fragmento (como se muestra a continuación), lo que, a su vez, podría generar ambigüedades para los controles de seguridad, como el filtrado de paquetes sin estado.

Además, para ayudar a garantizar la fiabilidad de la pila IPv6 de los sistemas operativos de Apple, los dispositivos Apple aplican varios límites en las estructuras de datos relacionadas con IPv6, como el número de prefijos por interfaz.